Hier, les hackeurs Plutoo, Derrek, et Naehrwert étaient à la conférence " 34C3 hacking " en Allemagne pour donner une présentation de leur exploit kernel sur la Nintendo Switch.

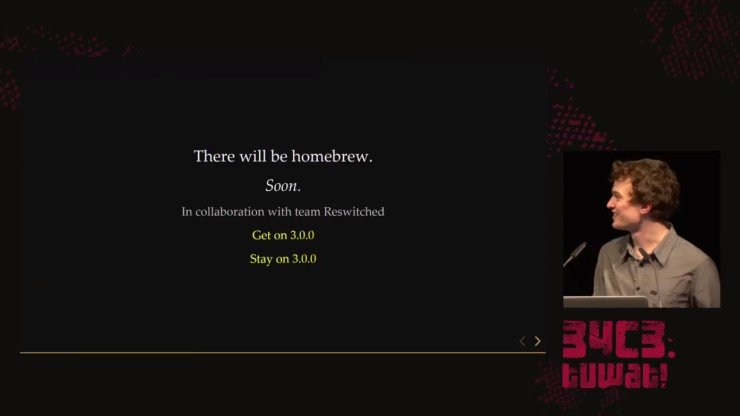

Restez en firmware 3.0.0, l'exploit kernel ne sortira pas pour le moment (bien que la présentation semble donner plus que suffisamment d'indices pour que des personnes qualifiées puissent essayer d'en implémenter un elles-mêmes),

Cependant un homebrew launcher est en train d'arriver pour le firmware 3.0.0.

Note: Si vous êtes en dessous du firmware 3.0.0, Vous aurez besoin du jeu Pokken Tournament DX (en cartouche physique, cliquez ici pour acheter le jeu) afin de mettre à jour vu qu'il contient le firmware 3.0.0.

Plus en détail, la présentation donne des explications sur le système de sécurité de la Nintendo Switch, en quoi elle diffère de la 3DS, et comment les hackeurs ont réussi à contourner les sécurités.

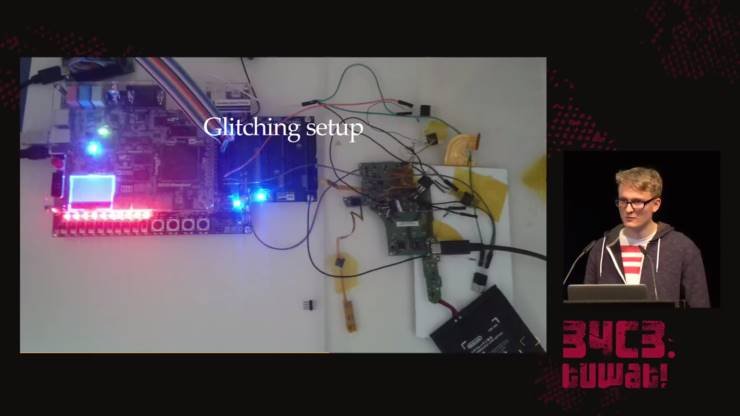

Ils detaillent en particulier l'exploit sm:hax

(qui consiste à sauter une étape d'initialisation pour un service, ce qui entraîne l'obtention de pid 0, ainsi que l'accès root ) ainsi que le processus de glitch qui est utlisé pour obtenir les clés.

Naehrwert présente également comment il a contourné l'ARM Trustzone sur la Nintendo Switch.

La documentation du Nivdia Tegra X1 en particulier donne des informations aux hackeurs sur comment contourner les sécurités du SMMU (system Memory Management Unit)

Les hackeurs concluent leur présentation en expliquant qu'ils ne sortiront pas leur exploit kernel, mais un homebrew launcher arrive.

Commentaires récents